Cuando alguien imagina un ataque en su ordenador, piensa en algún virus instalado remotamente que podría hacer todo tipo de cosas desagradables a nivel de software. Nunca adivinarían que la CPU en sí misma puede terminar funcionando de todo tipo de maneras raras y desagradables. ¿Qué significa esto para las personas que tienen ordenadores con CPU Intel y cómo podría afectarnos a todos en el futuro? Y, lo que es mucho más importante, ¿qué puede hacer para protegerse?

¿Cómo funciona el ataque?

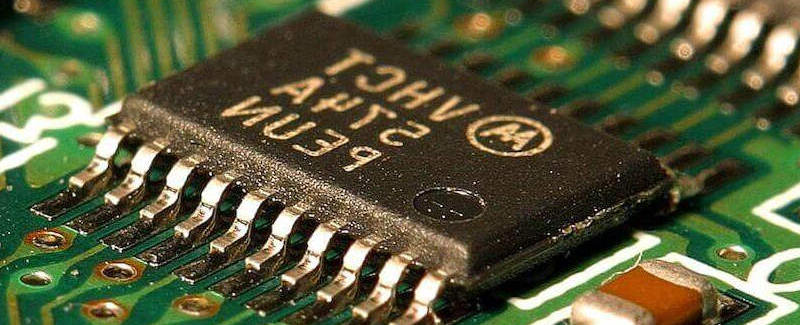

El objetivo no es la CPU, sino la infraestructura que la soporta a través del motor de gestión de Intel (ME). Los procesadores Skylake y Kaby Lake tienen un sistema exclusivo de chips conocido como «Platform Controller Hub» (PCH), que son como otro sistema que corre en las sombras de lo que ves delante de ti. Tiene su propio sistema operativo (rudimentario) llamado MINIX, su propia CPU y otros componentes de apoyo que ayudan a los administradores corporativos a tener acceso a las computadoras de sus oficinas y controlarlas en una capacidad limitada.

Aquí está lo mejor: MINIX no es propiedad de Intel ni tiene licencia de Intel. Simplemente lo ponen en las estructuras de soporte de sus chips sin el conocimiento de su creador. El propósito original del sistema operativo microkernel era educar a los estudiantes universitarios sobre su funcionamiento interno para que puedan entender mejor cómo construir su propio software de bajo nivel.

Entonces, ¿por qué Intel pasó por todo este problema e implementó este ME ejecutándose en paralelo con lo que sea que esté utilizando para ejecutar sus programas?

El PCH es particularmente útil para las grandes empresas con miles de ordenadores, que pueden dejar de funcionar en cualquier momento y que de otro modo necesitarían que un administrador de sistemas visite cada uno de ellos y resuelva cada problema individualmente. Esto sólo permite a un administrador realizar cambios radicales cuando los sistemas ni siquiera pueden arrancar.

El problema con esto es que los no administradores (por ejemplo, los hackers) pueden hacer lo mismo.

El acceso a la interfaz del Joint Test Action Group (JTAG) para administrar el ME de Intel requiere un simple cambio de BIOS, un dongle USB y un par de pequeños trucos para obtener acceso de bajo nivel al hardware de la computadora. Una vez que estás dentro, estás básicamente en el Modo Dios, capaz de ejecutar código a tu antojo sin alertar a una sola aplicación anti-malware.

Esto podría suponer un desastre para los miles y miles de empresas que utilizan los productos Intel.

¿Por qué debería preocuparme por el pirateo de la CPU?

Todo lo que se ejecuta en su computadora, desde su sistema operativo hasta el navegador que está usando para ver este artículo, tiene que mandar a alguien para que funcione. Ese «alguien» es la CPU. Para que una computadora funcione, necesita enviar instrucciones a ese gran chip viejo que es el centro de atención de cualquier otra pieza de hardware.

Una vez que usted obtiene el control del sistema periférico que administra el chip, tiene carta blanca para hacer lo que quiera hacer con esa computadora, incluyendo el robo de sus datos más sensibles (a menos que estén encriptados). Lo peor de todo es que no hay nada que puedas hacer al respecto una vez que alguien obtiene acceso.

Cómo protegerse

Para deshacerse completamente de la ME, tendrá que hacer cosas que podrían dañar su ordenador. Si está intentando proteger sus dispositivos personales, simplemente no permita que ninguna persona desconocida conecte nada a sus puertos USB.

Por otro lado, si está tratando de proteger su negocio, apunte a su personal de TI a este repositorio de fuentes que contiene la utilidad de eliminación primaria proporcionada por un grupo de investigadores que encontraron la vulnerabilidad en el ME de Intel. También debe apuntar a esto , que eliminará todo el firmware que pueda sin romper el ordenador.

Por favor, tenga en cuenta: usted sigue corriendo el riesgo de usarlos y, como tal, no podemos hacernos responsables de ningún daño que se produzca en sus ordenadores como resultado de la ejecución de este código.

Lo más cómodo, en ambas situaciones, es simplemente monitorear quién tiene acceso a su computadora a través de sus puertos USB. Para aprovechar correctamente esta vulnerabilidad, alguien tiene que tener acceso físico a su ordenador. Bastante fácil, ¿verdad?

Si tienes más ideas para compartir sobre la protección de tus sistemas de esta hazaña, ¡echa una mano en un comentario!