Aquellos de nosotros en UNIX (y sí, la gente de Mac, que te incluye a ti) no tenemos que lidiar a menudo con el malware. Hay espacio para el debate sobre las razones exactas de esto, pero pocos argumentarían que Linux, BSD y OSX son golpeados tan fuerte o tan a menudo como Windows. Sin embargo, esto no nos hace inmunes al malware. Todos descargamos software en línea, e incluso aquellos que se limitan a los paquetes de su proveedor de software, pueden verse afectados por errores o agujeros de seguridad que pueden permitir que personas desagradables o software entren en su interior. Como dice el viejo dicho, «una onza de prevención vale más que una libra de cura». Hoy nos gustaría mostrarte algunas formas en las que puedes escanear tu sistema para asegurarte de que no hay nada desagradable rootkits al acecho en las sombras.

El escaneo personal rápido y sucio

Una técnica común utilizada por algunos autores de malware es sustituir un binario normal del sistema por otro que realice acciones adicionales o alternativas. Muchos de ellos intentan protegerse haciendo que sus versiones corruptas sean inmutables en un intento de hacer que la infección sea más difícil de eliminar. Afortunadamente, esto deja huellas que pueden ser recogidas por las herramientas normales del sistema.

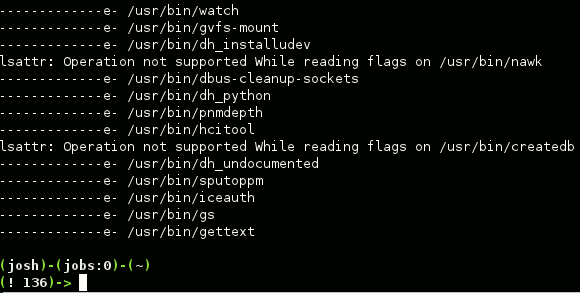

Utilice el comando lsattr para mostrar los atributos de los archivos binarios de su sistema en ubicaciones como /bin , /sbin , y /usr/bin , como se muestra aquí.

lsattr /usr/bin

La salida normal, no sospechosa, debería ser algo así.

Puede que necesite privilegios de root para escanear algunos lugares como /sbin . Si la salida contiene otros atributos como s , i , o a , que podrían ser una señal de que algo está mal, y puede que desee intentar un escaneo más profundo como se muestra a continuación.

Escáner #1 – Chkrootkit

Chkrootkit es una herramienta para analizar los archivos vitales de su sistema y determinar si alguno de ellos muestra signos de malware conocido. Es un grupo de scripts que utilizan herramientas y comandos de sistema existentes para validar los archivos de sistema y la información /proc . Debido a esto, se recomienda que se ejecute desde un CD en vivo, donde puede haber una mayor confianza de que las herramientas base no han sido ya comprometidas. Puede ejecutarlo desde la línea de comandos con sólo

# Puede que necesite «sudo» para privilegios de root

chkrootkit

pero como chkrootkit no crea un archivo de registro por defecto, recomiendo redirigir la salida a un archivo de registro, como con

chkrootkit> mylogfile.txt

y cuando termine, simplemente abra el archivo de registro en el editor de texto de su elección.

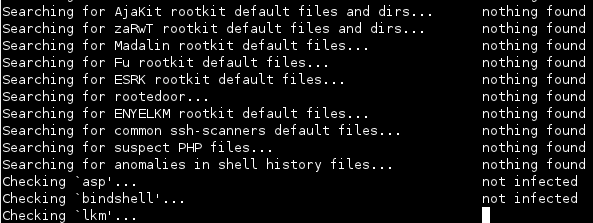

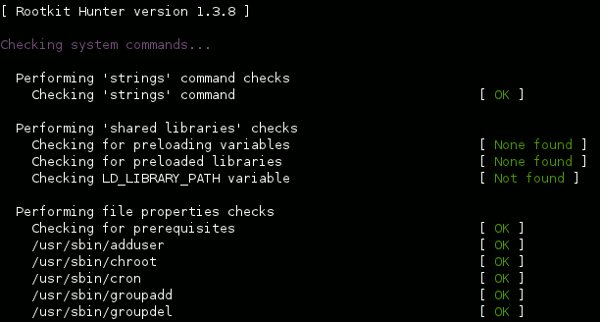

Escáner #2 – Cazador de rootkits (rkhunter)

Rootkit Hunter se parece mucho a chkrootkit , pero basa gran parte de su funcionalidad en comprobaciones hash. El software incluye buenos hashes SHA-1 conocidos de archivos de sistema comunes, y si encuentra que los suyos difieren, emitirá un error o advertencia según corresponda. Rootkit Hunter también podría llamarse más exhaustivo que chkrootkit , ya que incluye comprobaciones adicionales sobre el estado de la red, los módulos del núcleo y otras piezas que chkrootkit no analiza.

Para iniciar un análisis local normal, simplemente ejecute

# Puede que necesite «sudo» para privilegios de root

rkhunter -c>

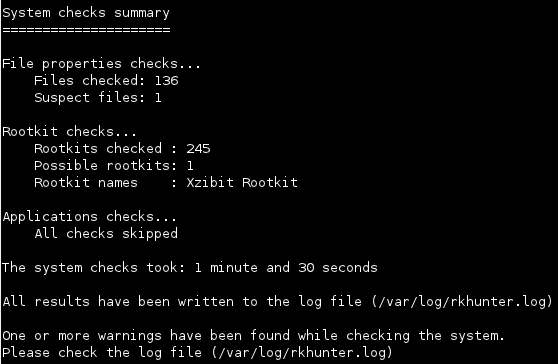

Cuando se haya completado, se le mostrará un resumen con los resultados de su exploración.

Rootkit Hunter crea un archivo de registro de forma predeterminada y lo guarda en /var/log/rkhunter.log .

Conclusión

Tenga en cuenta que ambas aplicaciones, así como el método «manual», pueden producir falsos positivos. Si obtiene un resultado positivo, investigue a fondo antes de tomar cualquier medida. Con suerte, uno de estos métodos puede ayudarle a identificar una amenaza antes de que se convierta en un problema. Si tiene alguna otra sugerencia para detectar archivos o aplicaciones desagradables, por favor háganoslo saber en los comentarios que aparecen a continuación.

Fotografía: rykerstribe